Der ISPProtect Malware-Scanner ist jetzt auch als Docker-Image verfügbar. Diese alternative Möglichkeit, ISPProtcet zu installieren und zu nutzen, befindet sich derzeit im Beta-Stadium. Wende dich an unseren Support, wenn du Hilfe brauchst oder Probleme auftauchen.

Voraussetzungen

- Auf deinem Server muss Docker installiert sein.

Scan deines Servers mit ISPProtect über Docker

Das ISPProtect Docker-Image ist auf Docker Hub verfügbar, du kannst es also direkt mit dem folgenden Befehl ziehen:

docker pull ispconfig/ispprotect:latest

Die Größe des Images beträgt derzeit etwa 270 MB. Das Image basiert auf dem Debian slim Image.

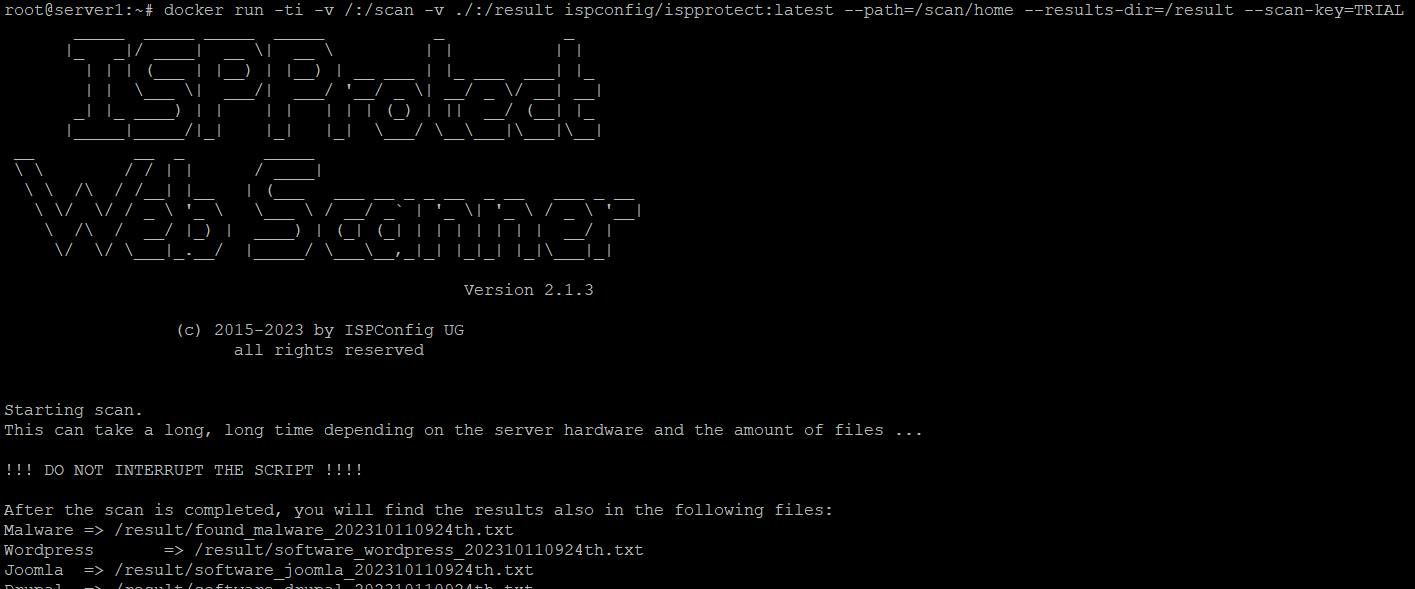

Benutze dann den folgenden Befehl, um deinen Server zu scannen. In diesem Beispiel werde ich den Ordner /var/www des Systems scannen.

docker run -ti -v /var/www:/scan -v ./:/result ispconfig/ispprotect:latest --path=/scan --results-dir=/result --scan-key=TRIAL

Es kann ein bisschen dauern, bis du das ISPProtect-ASCII-Logo sehen kannst, da sich ISPProtect zuerst im Container aktualisiert.

Der ISPProtect docker run Befehl im Detail

Der ISPProtect Malwarescanner muss auf zwei Arten Daten mit dem Hostsystem austauschen können. Erstens muss er auf die Dateien zugreifen können, die gescannt werden sollen. Und zweitens muss er in der Lage sein, den Scan-Bericht zu schreiben, damit du darauf zugreifen kannst. Dies wird durch die gemeinsame Nutzung von zwei Ordnern (Volumes) zwischen dem Hostsystem und dem Docker-Container erreicht.

-v /var/www:/scan

Dieser Teil des Befehls ordnet den Ordner /var/www des Wirtssystems dem Ordner /scan im Docker-Container zu. Er ermöglicht ISPProtect, /var/www in Verbindung mit dem Programmparameter --path=/scan zu scannen. Wenn du einen anderen Ordner als var/www scannen willst, änderst du einfach den Pfad /var/www" im Befehl, nicht den Befehl --path.

-v ./:/result

Dieser Teil des Befehls ordnet den aktuellen Ordner (./) dem Ordner /result im Docker-Container zu. Er legt fest, wohin ISPProtect den Scan-Bericht schreibt. Wenn du den Scan-Bericht in einen anderen Ordner (z.B. /home/tom/reports) schreiben willst, ändere den Befehl wie folgt:

-v /home/tom/reports:/result

Die Kommandozeilenoption --results-dir=/result sollte nicht verändert werden, da sie ISPProtect nur mitteilt, wo es den Ordner zum Austausch des Berichts innerhalb des Docker-Containers finden kann.

--scan-key=TRIAL

Damit wird ein Testlauf durchgeführt. Um deinen Lizenzschlüssel zu verwenden, ersetze das Wort "TRIAL" durch deinen Lizenzschlüssel.

Erweiterte Optionen

Du kannst die anderen Konfigurationsoptionen verwenden, indem du sie an den Befehl anhängst. Eine vollständige Liste der Optionen findest du in der Dokumentation hier: https://ispprotect.com/documentation/

Du kannst auch den Docker-Container verwenden, um alle Kommandozeilenoptionen wie folgt anzuzeigen:

docker run -ti ispconfig/ispprotect:latest --help

Das Ergebnis wird sein:

Wende dich an unseren Support, wenn du Hilfe brauchst oder ein Problem auftritt.

Marius Burkard arbeitet seit 20 Jahren als Software-Entwickler und kann auf eine mehrjährige Erfahrung als Server-Administrator zurückgreifen. Als einer der Lead-Developer des ISPConfig Control Panels und technischer Ansprechpartner für mehrere Hundert Webhosting-Kunden verfügt er über umfangreiche Erfahrungen mit Malware, gehackten Webseiten und der Analyse von Schwachstellen.